プレスリリース

〜ネットワーク機器の悪用された脆弱性は倍増、総合的なリスク判断による脆弱性対応が必須〜

Visionalグループが運営する、脆弱性管理クラウド「yamory(ヤモリー)」(https://yamory.io/ 以下、yamory)は、独自の脆弱性情報データベースをもとに、2023年の脆弱性セキュリティレポートを公開しました。

脆弱性は年々増加傾向にあり、これらの脆弱性の全てに対処するには、膨大な工数がかかります。またソフトウェアのみならず、VPN等のネットワーク機器において深刻な脆弱性が増加、さらに攻撃が観測されている脆弱性の数も倍増しており、深刻度だけの優先順位付けではなく、攻撃の可能性を含めた総合的なリスク判断による脆弱性対策が必要不可欠です。

[画像1: https://prcdn.freetls.fastly.net/release_image/34075/588/34075-588-d5d196d915435be3ebd7d7f26897a0d5-1200x630.png ]

脆弱性件数は年々増加傾向、効率的な脆弱性対策が必要不可欠に

[画像2: https://prcdn.freetls.fastly.net/release_image/34075/588/34075-588-1fc75a2889ca3a711e2897b60bc4342b-1313x858.png ]

米国国立標準技術研究所(NIST)が運営する脆弱性データベース(NVD)で公開されている脆弱性数(CVSS v3)は年々増加傾向にあり、「High」「Critical」などのCVSS深刻度スコアだけで脆弱性の優先順位を付けても、増え続ける脆弱性の対応には、膨大な工数がかかります。

そこでyamoryでは、独自で構築した脆弱性のデータベースを使い、危険度のレベルを算出し、対応の優先度を自動で判断するオートトリアージ機能(特許番号:6678798号)を提供しています。オートトリアージ機能により即日対応が必要とされる「Immediate」に分類された脆弱性は、NVDで公開されている「High」「Critical」の脆弱性14,127件から、73%減の3,774件に絞られました。2022年はTensorFlow等の特定ライブラリで脆弱性が大量に公開され、Python系の深刻度の高い脆弱性が増加したため、昨年からは減少の見込みですが、今後攻撃コードや悪用の観測で増加する可能性もあります。

すべての脆弱性に対応することは不可能であり、優先順位を付けた効率的な脆弱性対応が必要不可欠です。

[画像3: https://prcdn.freetls.fastly.net/release_image/34075/588/34075-588-c6067374b81f1f60bd1647c03d2a269c-960x540.jpg ]

[画像4: https://prcdn.freetls.fastly.net/release_image/34075/588/34075-588-889ff01805900c8d335c29738405af20-1316x859.png ]

[画像5: https://prcdn.freetls.fastly.net/release_image/34075/588/34075-588-2ce564dfe84b73da20780e26b724a939-1310x859.png ]

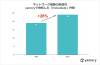

ネットワーク機器(VPN等)におけるリスクの高い脆弱性は増加

昨今、VPN機器等のネットワーク機器の脆弱性を狙ったサイバー攻撃が増加しており、ソフトウェアのみならずネットワーク機器の脆弱性管理の重要性は高まっています。ランサムウェアの感染経路に関して、VPN機器からの侵入が最も多いと報告されており(※1)、ランサムウェア被害を防ぐために脆弱性対策が必要不可欠です。

yamoryのオートトリアージ機能により即日対応が必要とされる「Immediate」に分類されたネットワーク機器の脆弱性は昨年から26%増加しています。そのうちすでに攻撃が観測された脆弱性のリスト「KEVカタログ」(※2)に掲載されている脆弱性は2倍以上に増加しています。

KEVカタログのデータから、CVSS深刻度スコアが「Critical」「High」のものだけでなく「Medium」「Low」の脆弱性も悪用に利用されることがあり、深刻度だけでは分からない「攻撃のリスク」が増加しています。危険性(深刻度)・影響度・攻撃手段の有無・攻撃事例などを総合的に判断し、リスクが高い脆弱性を優先して対応していくことが重要です。

yamoryのオートトリアージ機能では、危険性(深刻度)・影響度・攻撃手段の有無のみならず、「KEVカタログ」と照合した絞り込みも可能で、即時対処が必要な脆弱性を検知し対応することができます。

※1 参照 警察庁:令和5年上半期におけるサイバー空間をめぐる脅威の情勢等について

※2 KEVカタログ:CISA(アメリカ合衆国サイバーセキュリティ・社会基盤安全保障庁)が2021年に公開した、「実際に攻撃者が積極的に悪用していることが確認されており、対応が急がれる脆弱性」の一覧。

詳細:https://yamory.io/blog/cisa-kev/

[画像6: https://prcdn.freetls.fastly.net/release_image/34075/588/34075-588-72e026a0129a718e4c188db727cce1cb-960x540.jpg ]

[画像7: https://prcdn.freetls.fastly.net/release_image/34075/588/34075-588-4bc39a0ced28846ce7a2d3af2db3a846-1314x858.png ]

[画像8: https://prcdn.freetls.fastly.net/release_image/34075/588/34075-588-8e4f6f1503a8465733eca4032ddbe60e-1314x859.png ]

<2023年脆弱性セキュリティレポートダウンロード>

上記に加えて、レイヤー別の詳細等に関して、昨年からの比較や今年の傾向を解説しています。詳細のレポートに関しては、下記よりダウンロードください。

https://seminar.yamory.io/dl_security_report_2023

yamory事業部 セキュリティエンジニア 芳澤 正敏 コメント

[画像9: https://prcdn.freetls.fastly.net/release_image/34075/588/34075-588-dfaf6b8ef0faadadcb1d2d02212fe9d3-156x175.png ]

脆弱性件数は年々増加傾向にあり、増え続ける脆弱性の対応には、膨大な工数がかかります。サイバー攻撃の被害にあわないためにも、効率的な脆弱性対策が必要不可欠になっています。また、レイヤーによっても脆弱性の傾向が異なっており、特にネットワーク機器の脆弱性は、数や深刻度だけで見ると大きな変化ではありませんが、悪用が観測されリスクが高い脆弱性の数は2倍以上に増加しています。そのため、深刻度のみでの優先順位付けではなく、自社の環境で実際に悪用され、影響の大きいものから脆弱性対策を行う、「リスクベース」の優先順位付けが求められています。

2024年は、網羅的な脆弱性管理はもちろんですが、サプライチェーンのセキュリティ対策にも力を入れ、SBOMなどを活用した資産情報の管理・共有を行っていくことが重要になると考えられます。

[表: https://prtimes.jp/data/corp/34075/table/588_1_df2a617c78126a3bc6ab88b5c9ce54cf.jpg ]

【脆弱性管理クラウド「yamory(ヤモリー)」について】

「yamory」は、ITシステムの脆弱性を自動で検知し、管理・対策ができるクラウドサービスです。ソフトウェアの脆弱性管理に加え、セキュリティ診断やクラウド設定管理(CSPM)を提供することで、ITシステムに必要な脆弱性対策をオールインワンで実現します。複雑化するITシステムの網羅的な脆弱性対策を効率化し、安心してテクノロジーを活用できる世界を目指し、社会のDX加速を支えます。

URL:https://yamory.io/

X(旧Twitter):https://twitter.com/yamory_sec

【Visionalについて】

「新しい可能性を、次々と。」をグループミッションとし、HR Tech領域を中心に、産業のデジタルトランスフォーメーション(DX)を推進するさまざまな事業を展開。「ビズリーチ」をはじめとした採用プラットフォームや、人財活用プラットフォーム「HRMOS」シリーズを中心に、企業の人材活用・人材戦略(HCM)エコシステムの構築を目指す。また、M&A、物流Tech、サイバーセキュリティの領域においても、新規事業を次々に立ち上げている。

URL:https://www.visional.inc/

プレスリリース提供:PR TIMES